Пока сайт работает стабильно, о безопасности обычно вспоминают в последнюю очередь. Есть трафик, идут заявки, позиции держатся — значит, вроде всё нормально. Но именно в этот момент на проекте часто накапливаются риски: откладываются обновления, остаются старые доступы, ставятся сомнительные модули, разрастается кастомный код, который никто толком не проверял.

Проблема в том, что взлом редко выглядит как что-то громкое и моментальное. Обычно всё начинается с мелочей: на сайте появляются странные ссылки, в индекс попадают мусорные страницы, пользователей начинает редиректить, а поисковики и браузеры постепенно теряют доверие к ресурсу. И тогда вопрос безопасности становится уже не техническим, а вполне бизнесовым — про трафик, репутацию и деньги.

Откуда вообще берутся вирусы на сайте

Обычно не “из ниоткуда”. Почти всегда заражение — это результат конкретной уязвимости, ошибки или банального недосмотра.

- Устаревшее ядро и модули. Сайт давно не обновляли, всё вроде работает, поэтому руки не доходят. Но чем дольше проект живёт без обновлений, тем выше шанс, что в нём уже есть известные уязвимости.

- Кастомный код без проверки. Формы, обработчики, интеграции, нестандартные компоненты, быстрые правки шаблонов — именно такие доработки часто становятся самым слабым местом.

- Слабая дисциплина доступов. Старые учётки, общие логины, простые пароли, доступы бывших подрядчиков, открытая админка — всё это вполне реальные точки входа.

- Сторонние модули и решения. Любой модуль — это чужой код внутри проекта. Если его происхождение, качество и поддержка никем не проверялись, он автоматически становится потенциальной дырой.

- Проблемы на уровне сервера. Старое серверное ПО, кривые права доступа, слабая защита базы данных, отсутствие мониторинга и резервных копий — всё это тоже часть безопасности сайта.

То есть вирусы на сайте — это почти всегда не случайность, а накопленный эффект от логики «пока работает — не трогаем».

Почему опасно ставить непроверенные модули

Готовые модули — это удобно. Они реально ускоряют разработку и часто помогают быстро закрыть задачу. Но проблема начинается там, где модуль выбирают по принципу «лишь бы работало».

- Никто не знает, насколько безопасно написан код. Модуль может решать задачу и при этом плохо обрабатывать входящие данные, открывать лишние точки входа или небезопасно работать с авторизацией.

- Решение может быть заброшенным. Если модуль давно не обновлялся, любая уязвимость остаётся с вами. Формально он рабочий, фактически — бесхозный.

- Он может получить слишком много прав. Чем глубже модуль встроен в каталог, формы, обмены, интеграции и админку, тем выше цена ошибки.

- После установки о нём забывают. Поставили, задачу закрыли, дальше никто не помнит, зачем модуль нужен, кто его ставил и безопасно ли держать его на проекте.

И тут полезно сравнение с WordPress. У WordPress огромная экосистема плагинов, и это одновременно его сила и постоянная боль. На любую задачу есть десятки решений разного качества, поддержки и уровня безопасности. В результате сайт легко превращается в сборку из независимых кусков, где риски накапливаются незаметно. У Битрикса в этом смысле всё жёстче и взрослее: экосистема менее хаотична, а сама платформа лучше приспособлена к корпоративной эксплуатации. Поэтому если говорить честно, Битрикс среди коробочных CMS действительно одна из самых сильных по безопасности. Но только если не превращать проект в склад случайных модулей и доработок.

Что на самом деле страшного в заражении сайта

Самая опасная ошибка — недооценить последствия. Часто всё воспринимается так: ну появились какие-то ссылки, ну редиректит иногда, ну в шаблоне что-то лишнее. Неприятно, но не критично.

На практике всё хуже.

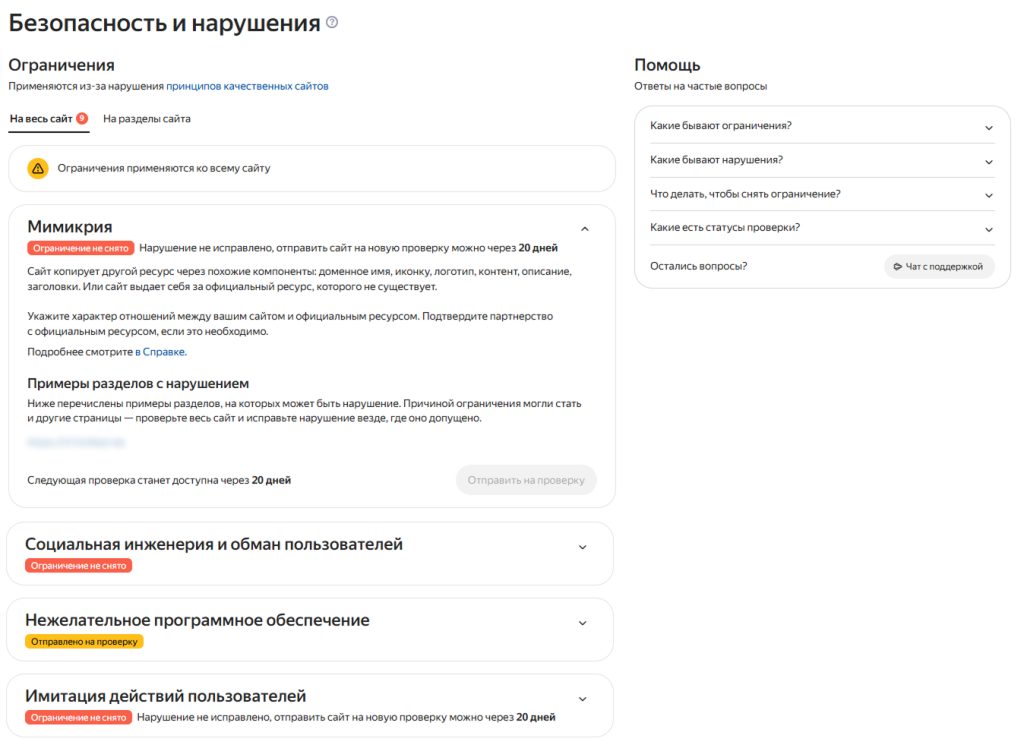

Во-первых, заражение очень быстро бьёт по SEO. Поисковики умеют видеть вредоносный код, спамные страницы, фишинг, подозрительные редиректы и другой небезопасный контент. В результате сайт может получить предупреждения в выдаче, просесть в ранжировании или вообще потерять доверие алгоритмов. А это уже не «техническая проблема», а прямая потеря органического трафика.

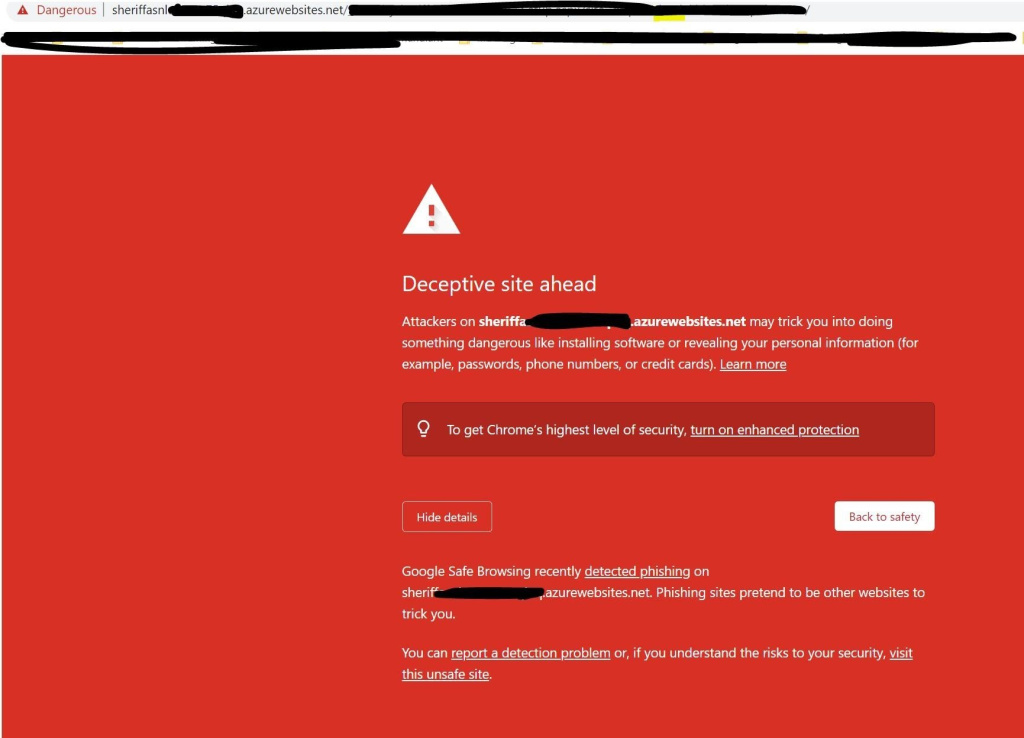

Во-вторых, падает доверие пользователей. Если человек видит предупреждение от браузера или поисковой системы, он не будет разбираться, что именно произошло. Для него это просто опасный сайт. Он не перейдёт, не оставит заявку и, скорее всего, не вернётся.

В-третьих, такие истории легко обнуляют результат долгой SEO-работы. Можно месяцами вкладываться в структуру, контент, оптимизацию и ссылочное, а потом словить заражение — и всё это резко начинает работать в минус. Причём восстановление почти всегда занимает дольше, чем кажется: мало просто удалить вредоносный код. Нужно найти причину, закрыть входную точку, проверить модули, пересмотреть доступы, дождаться перепроверки и потом ещё восстановить доверие поиска.

Раздел «Безопасность и нарушения» в Яндекс Вебмастере — именно здесь можно заметить, что проблема уже влияет на видимость сайта в поиске.

Что делать, чтобы всё было нормально

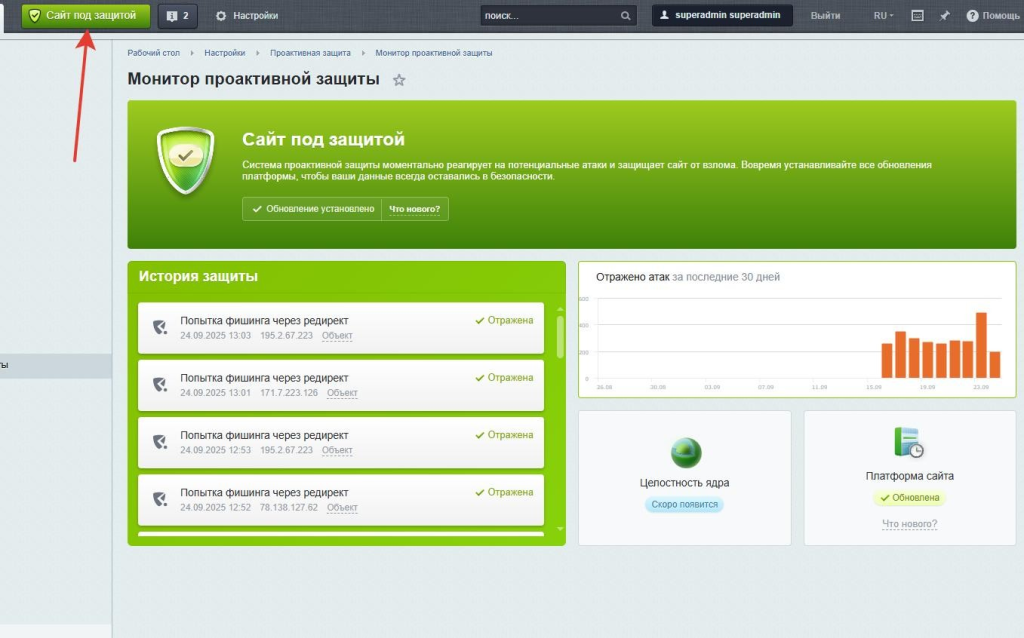

Что стоит включить и проверить в админке Битрикса

- проактивную защиту;

- журнал вторжений;

- контроль активности для отсечения подозрительных действий и перебора паролей;

- защиту административной части;

- контроль целостности файлов;

- базовые инструменты мониторинга безопасности.

Что нужно делать регулярно

- обновлять ядро Битрикса;

- обновлять установленные модули;

- удалять всё, что больше не используется;

- пересматривать список пользователей и уровни доступа;

- закрывать старые аккаунты бывших сотрудников и подрядчиков;

- периодически проверять старые кастомные доработки.

Что важно помнить про модули

- не ставить всё подряд;

- не выбирать решение только потому, что «так быстрее»;

- смотреть, поддерживается ли модуль;

- понимать, кто его установил и зачем он нужен;

- не держать на проекте код, за который никто не отвечает.

Что важно не забыть за пределами CMS

- следить за серверным ПО и его обновлением;

- ограничивать доступ к базе данных и служебным интерфейсам;

- настраивать резервное копирование;

- контролировать права доступа к файлам;

- держать мониторинг и не узнавать о проблемах из жалоб клиентов или падения трафика.

Вывод

Безопасность сайта — это не отдельная страшная тема «для технарей». Это обычная часть зрелой поддержки проекта. Потому что сайт чаще всего ломают не через киношный хакинг, а через банальные вещи: старый модуль, забытый доступ, заброшенную доработку, неактуальный сервер или отсутствие обновлений.

И в этом смысле Битрикс действительно хорош. Без шуток, среди готовых CMS это одна из самых сильных платформ по безопасности. Но только при одном условии: если использовать её как взрослую систему, а не как свалку случайных решений.

Оставить комментарий

Пока нет комментариев. Будьте первым!